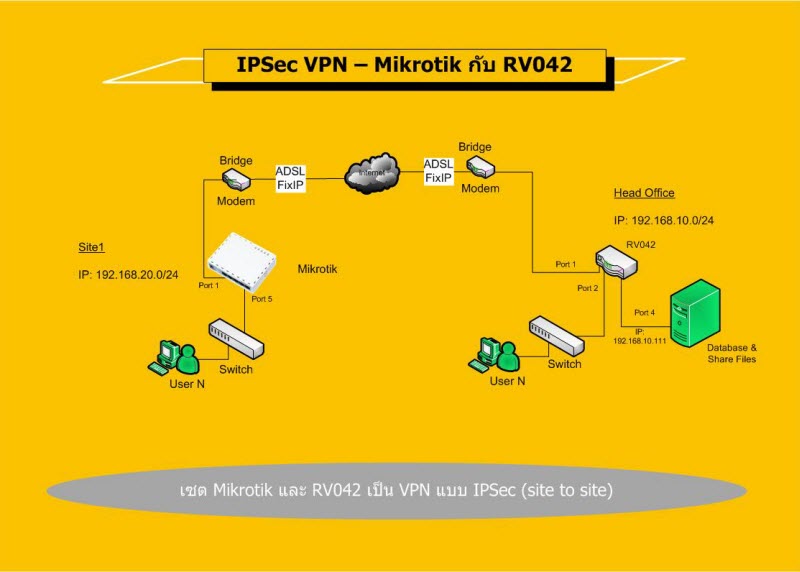

3.3 เซต IPSec VPN (site to site) Mikrotik กับ Rv042

3.3 เซต IPSec VPN (site to site) Mikrotik กับ Rv042 บทความสำหรับ: ผู้ที่มีความรู้เกี่ยวกับระบบเครือข่ายในระดับเบื้องต้นถึงปานกลาง (v1.1)

โดย วิทวัส โฉมประเสริฐ, ศุภสิทธิ์ ศิริพานิชกร, เจตน์สันติ์

คำถาม

ต้องการเชื่อม IPSec-VPN (Stie to Site) ระหว่าง HQ-Office และ Site1 โดยที่ HQ มีอุปกรณ์ RV042 อยู่แล้ว ส่วน Site1 มี Mikrotik

คำตอบ

แบ่งเป็นขั้นตอนหลักๆดังนี้ครับ

1. เซต Mikrotik ให้เชื่อมต่อออก Internet ได้ปกติ (ใช้เป็นวง 192.168.20.0/24)

2. เซต IPSec VPN บน Mikrotik เพื่อเชื่อมต่อกับ RV042

3. เซต RV042 (VPN site-to-site) เชื่อมกับ Mikrotik (ใช้เป็นวง 192.168.10.0/24)

4. ทดสอบ

1. เซต Mikrotik ให้เชื่อมต่อออก Internet ได้ปกติ (ใช้เป็นวง 192.168.20.0/24)

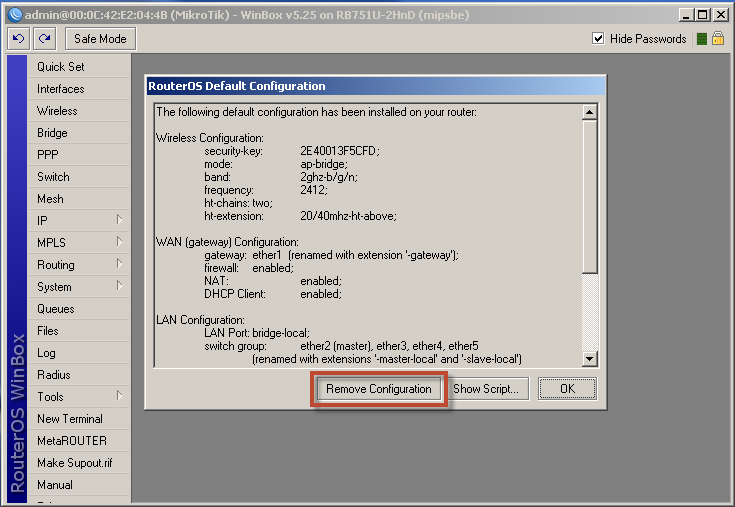

- เปิดอุปกรณ์ครั้งแรก หรือหลังทำการรีเซต จะขึ้น default config ให้เลือก remove

- สังเกตุ ถ้า remove config เสร็จแล้ว ip address จะเป็น 0.0.0.0

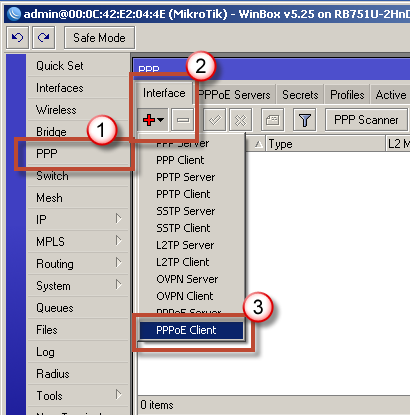

- สร้าง connection PPPoE Client

โดยไปที่เมนู PPP > Interface แล้วเพิ่ม PPPoe Client

- แท็ป general

- ตั้งชื่อ pppoe-out1

- เลือก Interfaces: ether1

แท็ป Dial Out

- ป้อน user, password ของ Internet

- ติ๊ก Use Peer DNS ด้วย

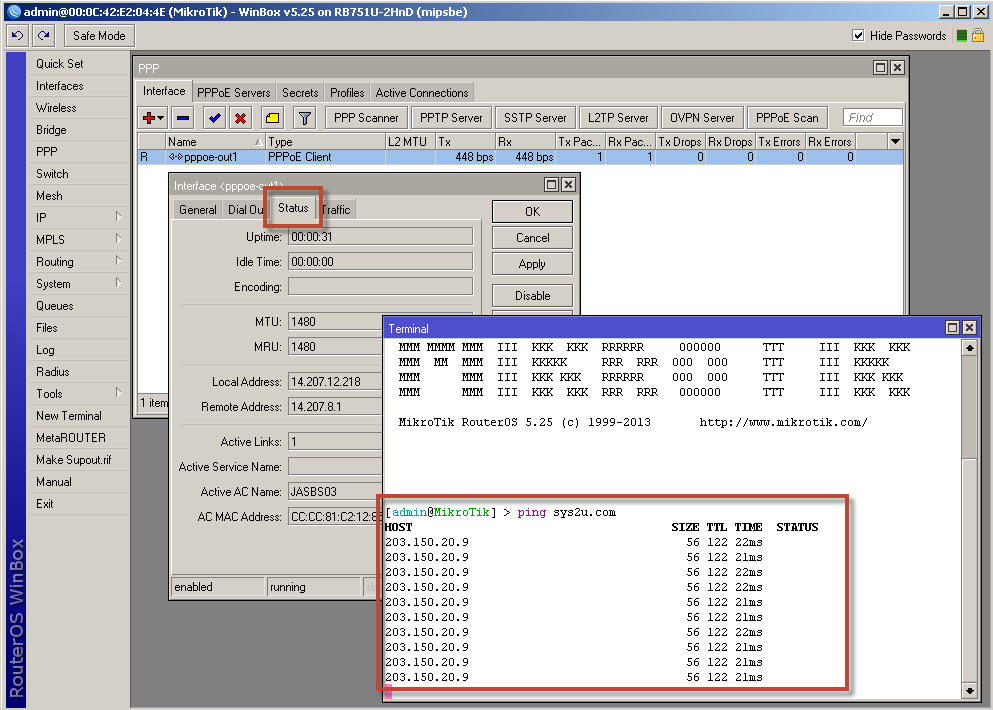

- เช็คสถานะการเชื่อมต่อ และทดสอบ ping sys2u.com เพื่อเช็คว่า Mikrotik เชื่อมต่อออกเน็ตได้

- สร้าง IP ขา LAN

โดยไปที่เมนู IP > Addresses แล้วเพิ่ม New Address

- Address: 192.168.20.1/24

- Interface: ether5

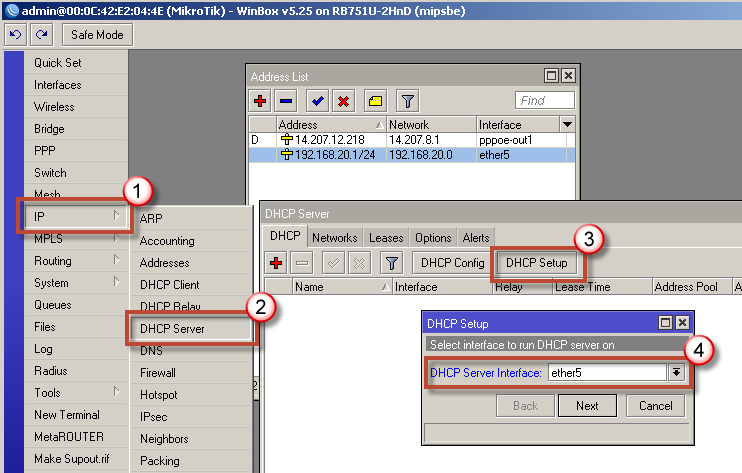

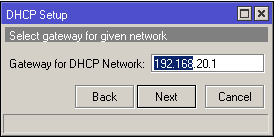

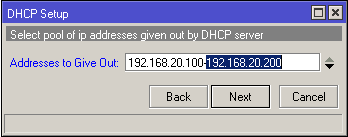

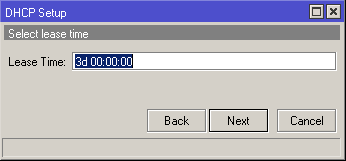

- สร้าง DHCP Server

โดยเข้าเมนู IP > DHCP Server > DHCP Setup

เลือก Interface : ether5

เสร็จสิ้นการสร้าง DHCP Server

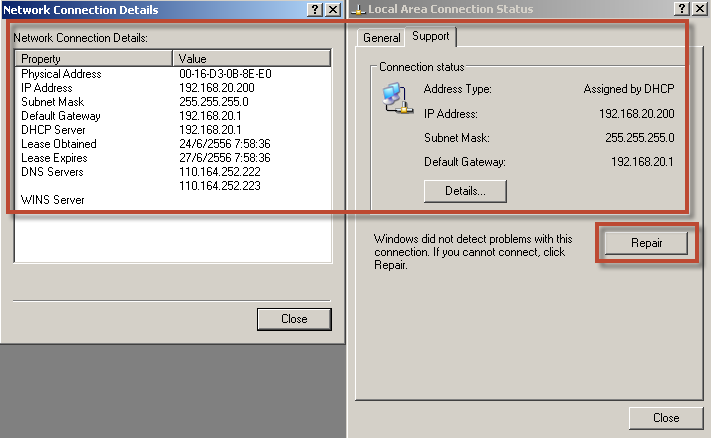

- ที่ PC ทำการ Repair เพื่อรับ IP ที่ Mikrotik แจกมาใหม่

- สร้าง NAT Rule

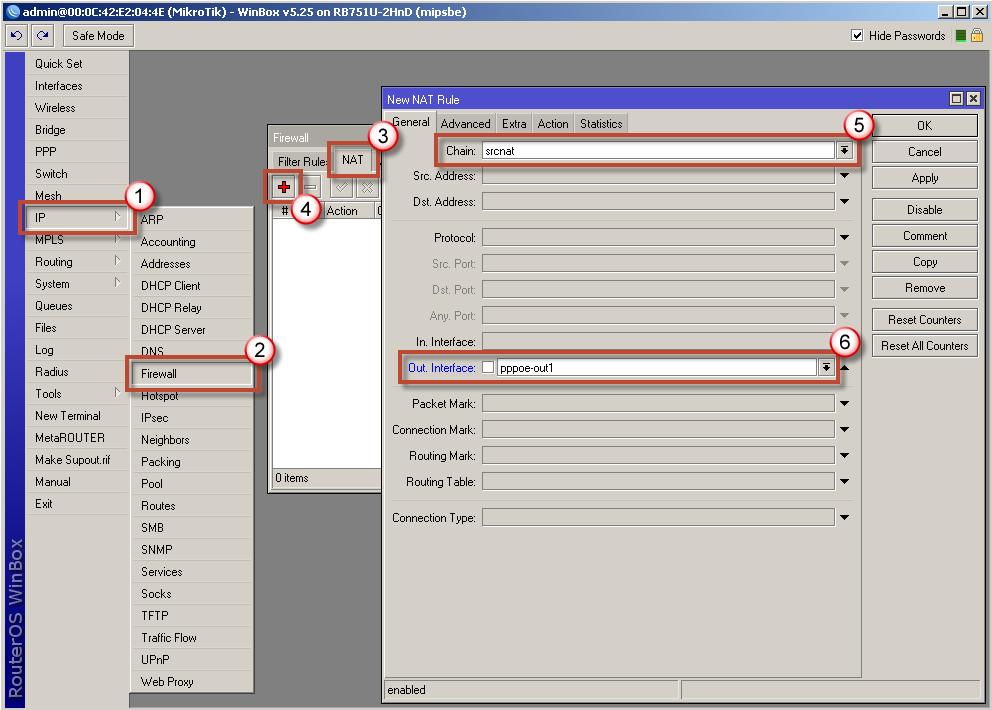

โดยเข้า IP > Firewall แท็ป NAT และกดสร้าง NAT Rule

แท็ป General

- Chain: srcnat

- Out.Interface: pppoe-out1

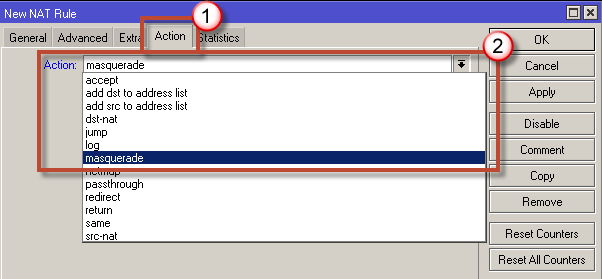

แท็ป Action

- action: masquerade

- สร้าง Mangle Rule

โดยเข้า IP > Firewall แท็ป Mangle และกดสร้าง Mangle Rule

แท็ป General

- Chain: input

- In.Interface: pppoe-out1

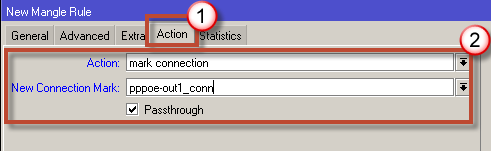

แท็ป Action

- action: mark connection

- New Connection Mark: pppoe-out1_conn

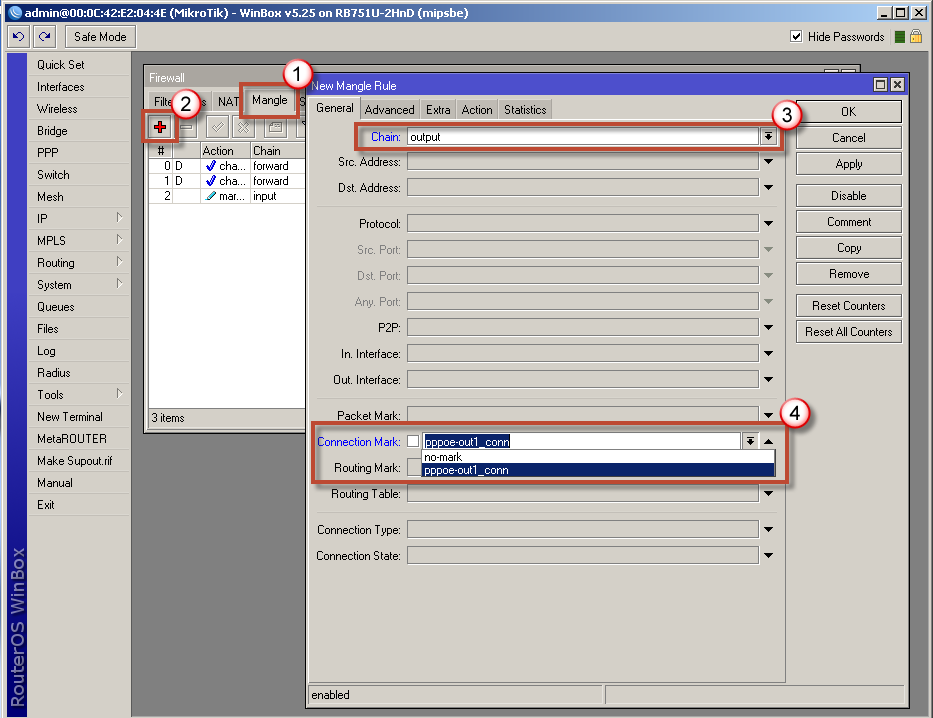

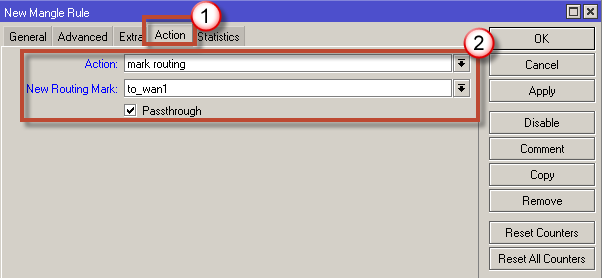

- สร้าง Mangle Rule เพิ่ม

โดยเข้า IP > Firewall แท็ป Mangle และกดสร้าง Mangle Rule

แท็ป General

- Chain: output

- Connection Mark: เลือก pppoe-out1_conn (ที่เราเพิ่งสร้างขึ้นก่อนหน้า)

แท็ป Action

- action: mark routing

- New Routing Mark: to_wan1

- สร้าง Route

โดยเข้า IP > Routes กดสร้าง New Route

- Gateway: pppoe-out1

- Check Gateway: ping

- Routing Mark: เลือก to_wan1 (ที่เราเพิ่งสร้างขึ้นก่อนหน้า)

- ที่ PC ทดลองเข้าเว็ป และ ping เช็คว่าใช้งาน Internet ได้

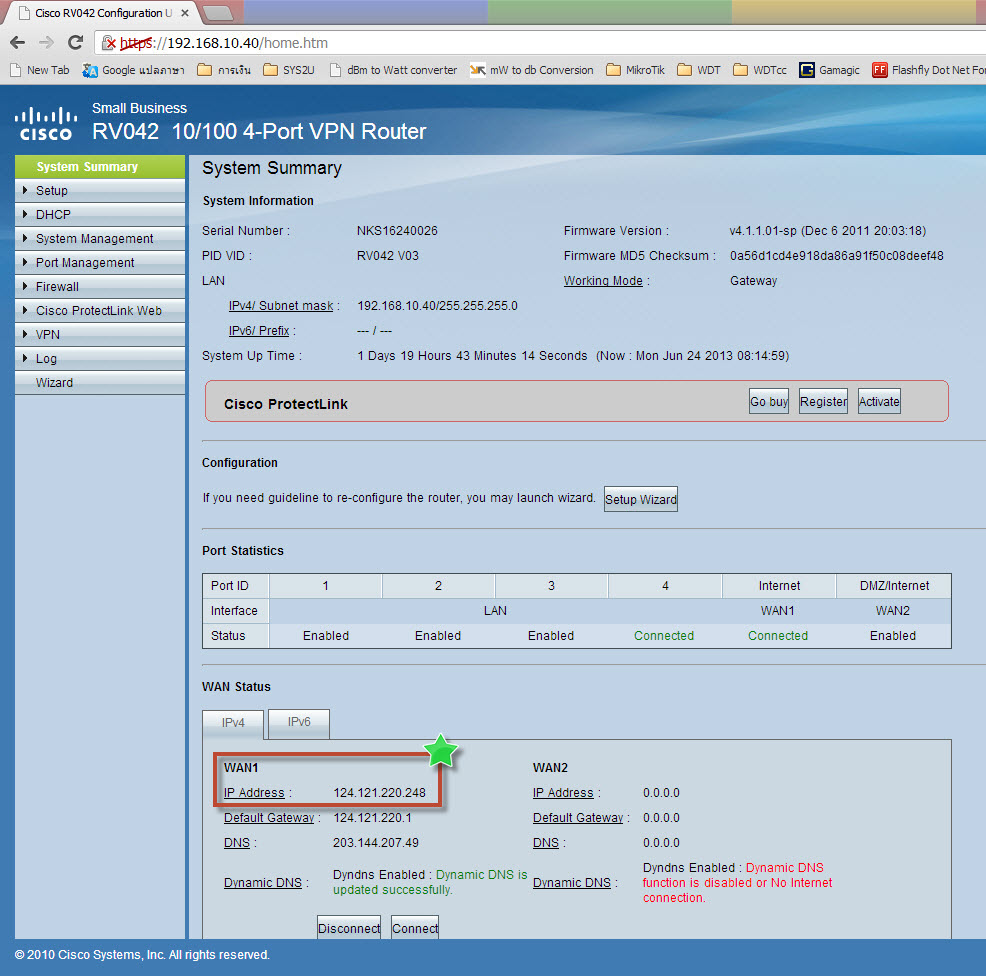

2. เซต IPSec VPN บน Mikrotik เพื่อเชื่อมต่อกับ RV042 - จด IP จริง ขา WAN ที่หน้า RV042

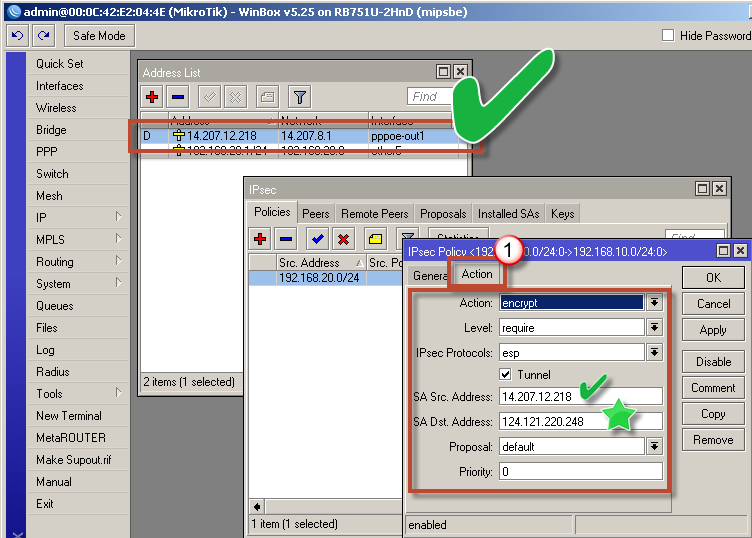

- สร้าง IPsec Policy

โดยเข้า IP > IPsec ที่แท็ป Policies แล้วสร้าง IPsec Policy

แท็ป General

- Src.Address: 192.168.20.0/24 (วง IP LAN, Mikrotik)

- Dst.Address: 192.168.10.0/24 (วง IP ปลายทาง, RV042)

แท็ป Action

- ติ๊ก Tunnel

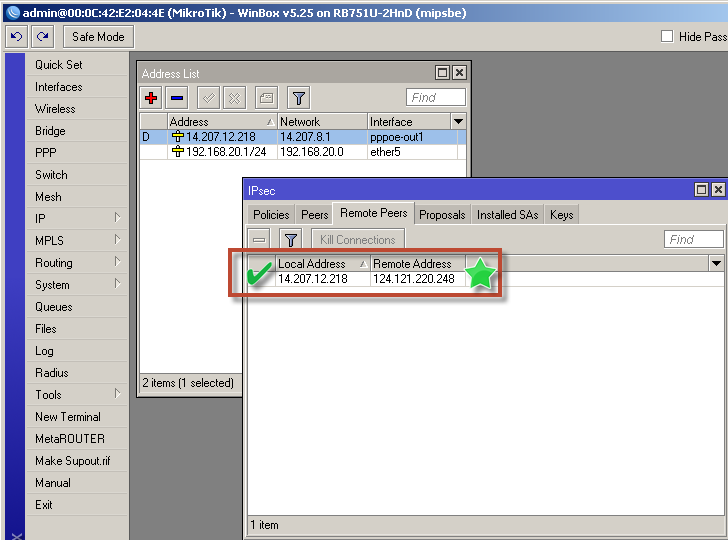

- SA Src.Address: 14.207.12.218 (WAN IP ของ Mikrotik ดูได้จาก Address List)

- SA Dst.Address: 124.121.220.248 (WAN IP ของปลายทาง, RV042)

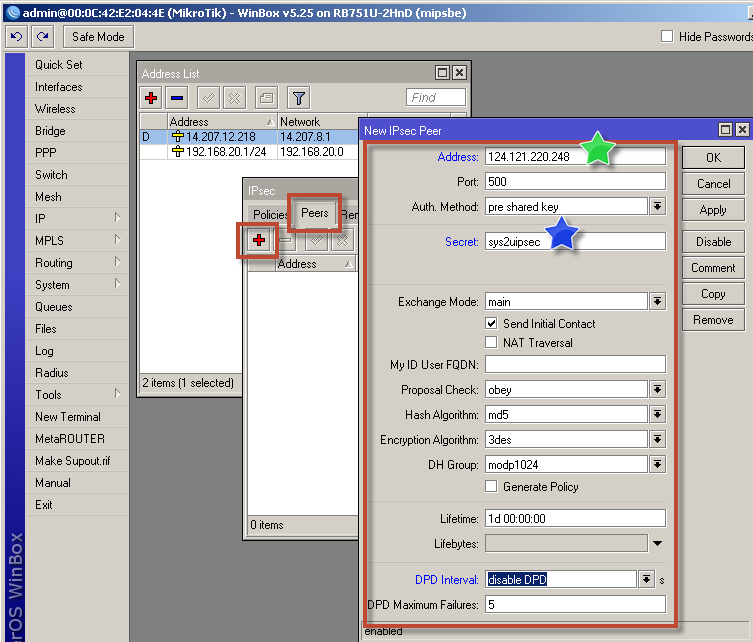

- สร้าง Peers

โดยเข้า IP > IPsec ที่แท็ป Peers แล้วสร้าง IPsec Peer

- Address: 124.121.220.248 (WAN IP ของปลายทาง, RV042)

- Secret: sys2uipsec (รหัสที่ใช้ต้องตรงกับที่ใส่ในปลายทาง, RV042)

- DPD Interval: เลือก disable DPD

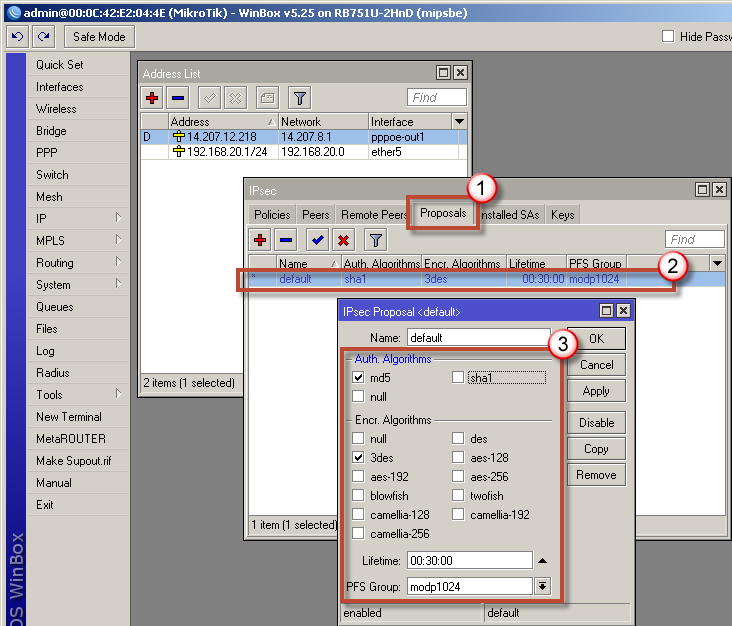

- แก้ไข Proposals

โดยเข้า IP > IPsec ที่แท็ป Proposals

- ติ๊ก md5 และ 3des แทน อันอื่นเอาออก

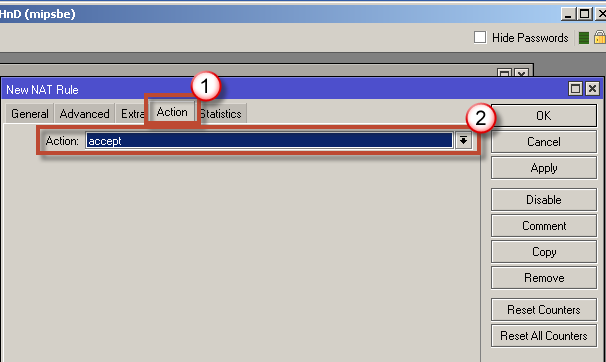

- สร้าง NAT Rule เพิ่ม

โดยเข้า IP > Firewall ที่แท็ป NAT แล้วกดสร้าง NAT Rule

- srcnat

Src.Address: 192.168.20.0/24 (วง IP LAN, Mikrotik)

Dst.Address: 192.168.10.0/24 (วง IP ปลายทาง, RV042)

แท็ป Action

Action: accept

- เลื่อน Nat rule ที่สร้าง ให้ขึ้นไปอยู่บนสุด

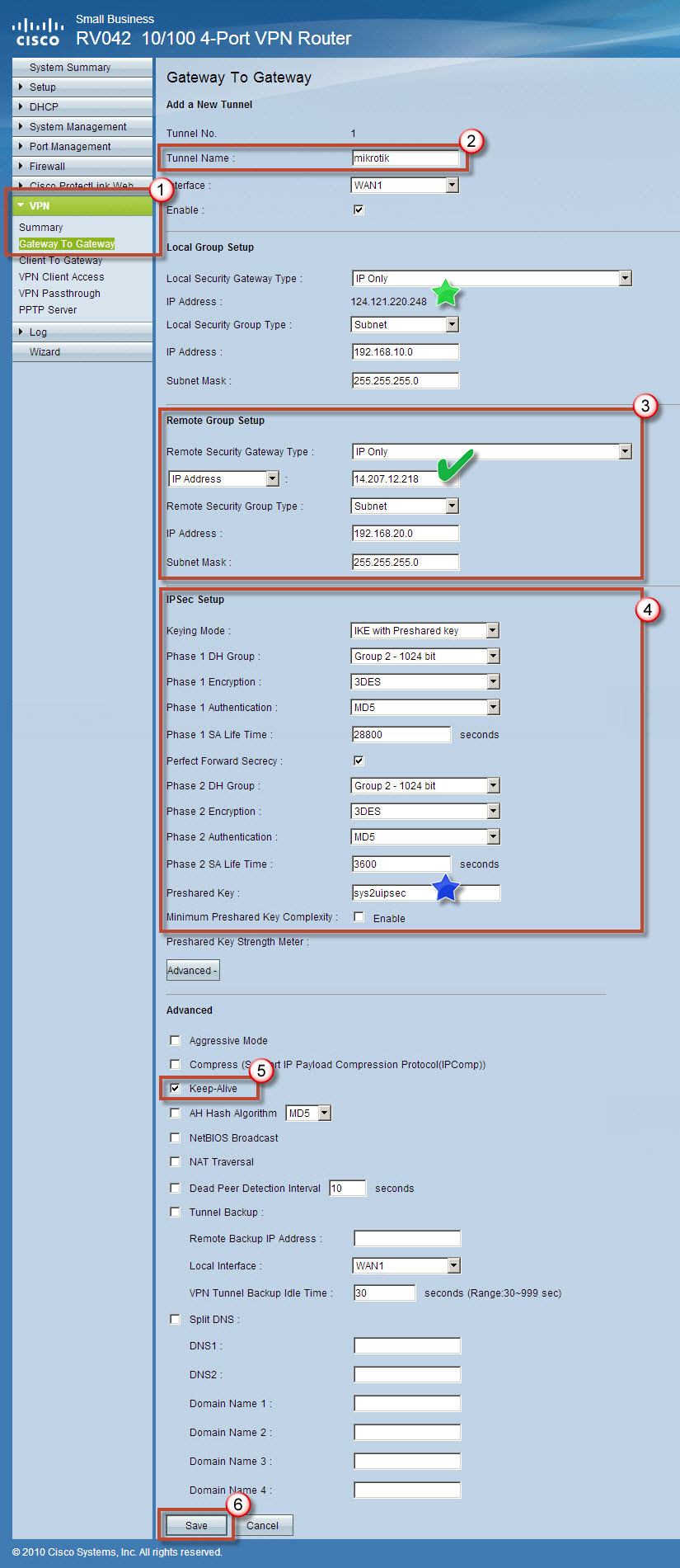

3. เซต RV042 (VPN site-to-site) เชื่อมกับ Mikrotik (ใช้เป็นวง 192.168.10.0/24) - ที่ RV042 เข้าเมนู VPN แล้วสร้าง Gateway to Gateway

- Remote Group Setup

จะเป็น WAN IP จริงของฝั่ง Mikrotik

และ IP Address: เป็น IP วง LAN ของฝั่ง Mikrotik

- IPSec Setup

ค่าที่ใช้ตั้งค่าจะต้องตรงกับการตั้งค่าฝั่ง Mikrotik

รวมถึง Preshare Key: sys2uipsec ใส่ให้ตรงกัน

- Advance

ให้ติ๊กเลือก Keep-Alive

- กด SAVE เพื่อบันทึก

4. ทดสอบ - ฝั่ง Mikrotik เช็คการเชื่อมต่อได้ผ่าน Remote Peer

โดยเข้า IP > IPsec แท็ป remote peer

- ฝั่ง RV042 เช็คได้ที่เมนู VPN > Summary

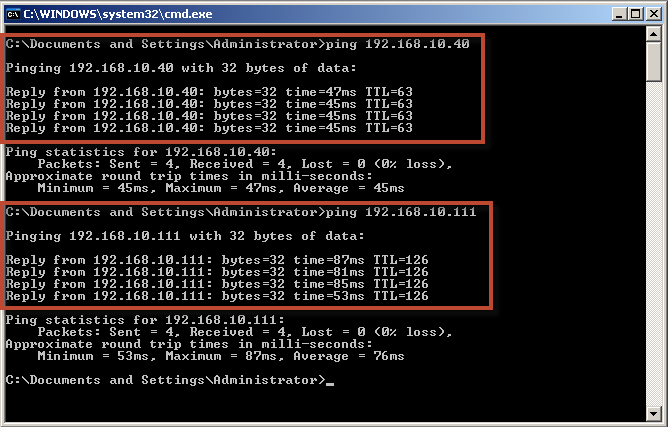

- ทดสอบ Ping จาก Mikrotik มายัง IP Gateway และ เครื่อง PC ในฝั่ง RV042

- แล้วทดลอง Copy Files

ข้อมูลสินค้าแบบมัลติมีเดีย (Multimedia)

จบบทความ

รายละเอียดการให้บริการจากทีมงาน SYS2U.COM Xpert Zone